在过去几年里,不断飙升的加密货币估值不断打破纪录,一度持有少量加密货币的人一夜之间变成了百万富翁。在过去的12个月里,一个犯罪团伙试图通过广泛的行动加入到这个团伙中来,他们利用成熟的营销活动,从零开始为Windows、macOS和Linux设备编写定制的恶意软件。

安全公司Intezer发布的一份报告称,该行动至少从2020年1月开始活跃,不遗余力地窃取不知情的加密货币持有者的钱包地址。该计划包括三个单独的木马程序,每一个都运行在Windows、macOS和Linux上。它还依靠一个由虚假公司、网站和社交媒体资料组成的网络来赢得潜在受害者的信任。

非同寻常的隐形

这些应用程序是一种对加密货币持有者有用的良性软件。沐鸣开户测速隐藏在里面的是一个远程访问木马,这是从头写的。一旦一个应用程序安装好,electrorat -正如Intezer所称的后门-然后允许幕后操作的骗子记录击键、截屏、上传、下载和安装文件,并在受感染的机器上执行命令。假加密货币应用程序没有被所有主要的防病毒产品发现,这证明了它们的隐形性。

研究人员在Intezer的报告中写道:“从零开始编写老鼠,用来窃取加密货币用户的个人信息,这是非常罕见的。”“更罕见的是,如此大规模、有针对性的活动,包括假应用和假网站,以及通过相关论坛和社交媒体进行的营销/促销活动。”

被用来感染目标的三款应用程序分别是“Jamm”、“eTrade”和“DaoPoker”。“前两个应用程序声称是一个加密货币交易平台。第三个是一个扑克应用程序,允许用加密货币下注。

这些骗子在bitcointalk和SteemCoinPan等加密货币相关论坛上使用了虚假的促销活动。这些由虚假社交媒体用户发布的促销活动导致了三个网站中的一个,每个网站对应一个木马程序。ElectroRAT是用Go编程语言编写的。

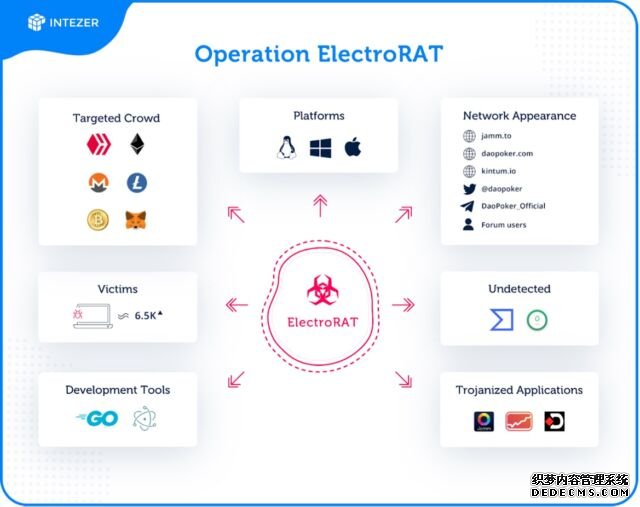

下图总结了它用于目标加密货币用户的操作和各种部件:

跟踪Execmac

ElectroRAT使用名为“Execmac”的用户发布的Pastebin页面来定位其命令和控制服务器。该用户资料页面显示,沐鸣开户测速自2020年1月以来,该页面的浏览量已超过6700次。Intezer认为,被击中的次数大致相当于被感染的人数。

这家安全公司说,Execmac过去曾与Windows木马软件Amadey和KPOT有联系,这些木马软件可以在地下论坛上购买。

Intezer在帖子中推测:“这一变化背后的一个原因可能是针对多个操作系统。”“另一个激励因素是,这是一个不知名的戈朗恶意软件,它让这一行动避开了所有的反病毒检测,在雷达下飞行了一年。”

知道你是否被感染的最好方法是查看前面提到的三个应用程序中的任何一个的安装情况。Intezer post还提供了一些链接,Windows和Linux用户可以使用这些链接来检测在内存中运行的ElectroRAT。感染病毒的人应该对自己的系统进行消毒,更改所有密码,并将资金转移到一个新的钱包中。