一家安全公司周三报告称,iphone和ipad中潜伏了8年的一个关键漏洞,似乎正受到老练的黑客的积极攻击,这些黑客想要黑掉一些知名目标的设备。

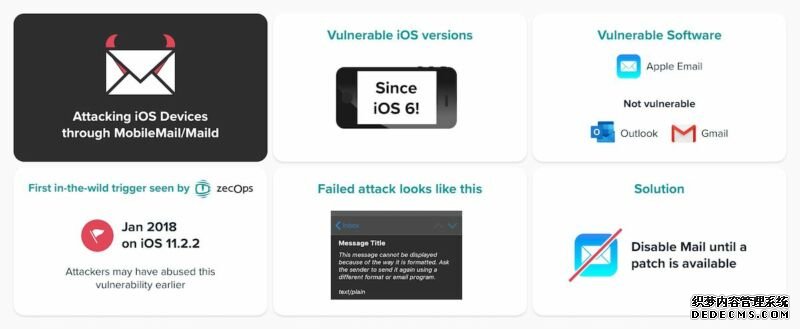

ZecOps的研究人员在一篇帖子中说,这个漏洞是通过发送陷阱邮件来触发的,在某些情况下,这些邮件根本不需要交互,沐鸣开户测速而在其他情况下,只需要用户打开邮件即可。恶意电子邮件允许攻击者在默认邮件应用程序的上下文中运行代码,这使得读取、修改或删除邮件成为可能。研究人员怀疑,攻击者把零日和一个单独的漏洞结合在一起,从而完全控制了设备。该漏洞可以追溯到2012年发布的iOS 6。攻击者从2018年甚至更早的时候就开始利用这个漏洞。

巨大的范围

ZecOps的研究人员写道:“通过非常有限的数据,我们可以看到至少有6个组织受到了这个漏洞的影响,而且这个漏洞被滥用的范围是巨大的。”“我们有信心尽快提供一个带有公共触发器的补丁来解决这些问题。”

六个组织的目标包括:

来自北美财富500强组织的个人

日本一家航空公司的主管

一位来自德国的贵宾

管理沙特阿拉伯和以色列的安全服务提供商

在欧洲当记者

疑犯:一家瑞士企业的主管

零日(Zerodays)是攻击者已知、但制造商或公众不知道的漏洞,在针对iphone和ipad用户的野外攻击中很少被利用。一些已知的事件包括:2016年在阿拉伯联合酋长国一名异见人士的手机上安装间谍软件的攻击,沐鸣开户测速去年5月利用WhatsApp的漏洞,通过一个简单的电话进行传输,以及谷歌去年8月披露的攻击。

苹果公司目前已经修复了iOS 13.4.5测试版的缺陷。在这篇文章发布的时候,通用版本中的一个补丁还没有发布。

通过消耗设备内存然后利用堆溢出来触发漏洞的恶意邮件,堆溢出是一种缓冲区溢出类型,它利用为动态操作保留的内存中的分配漏洞。通过用垃圾数据填充堆,这个漏洞可以注入恶意代码,然后执行。代码触发的字符串包括4141…这是通常被剥削开发者使用的。研究人员认为,该漏洞随后会删除邮件。

一种称为地址空间布局随机化的保护防止攻击者知道这段代码的内存位置,从而以控制设备的方式执行。结果,设备或应用程序只是崩溃。为了克服这种安全措施,攻击者必须利用一个单独的bug来揭示隐藏的内存位置。

很少或没有攻击的迹象

恶意邮件不必太大。正常大小的电子邮件可以使用富文本格式的文档、沐鸣开户测速多部分内容或其他方法消耗足够的RAM。除了暂时的设备减速,运行iOS 13的目标不太可能注意到任何他们受到攻击的迹象。同时,如果漏洞在运行iOS 12的设备上失败,设备将显示一条消息,说“该消息没有内容”。

ZecOps表示,这些攻击的目标范围很窄,但对于实施这些攻击的黑客或攻击目标,他们只提供了有限的线索。

“我们认为,这些攻击至少与一个民族国家威胁运营商或一个民族国家相关,该国家从第三方研究员那里购买了一个概念验证(POC)等级的漏洞,并使用‘现状’或稍作修改(因此有4141..ZecOps的研究人员写道。“尽管ZecOps不会将这些攻击归咎于某个特定的威胁行动者,但我们知道,至少有一个‘雇佣黑客’组织正在利用漏洞来兜售攻击,这些漏洞利用电子邮件地址作为主要标识符。”

销售高级智能手机漏洞的最明显的第三方组织是以色列的NSO集团,该集团的iOS和Android漏洞在过去一年中被发现被用于攻击活动人士、Facebook用户和未披露的目标。NSO集团因在人权记录不佳的国家销售产品而受到尖锐批评。近几个月来,该公司承诺只为业绩更好的组织服务。

在没有给制造商时间发布安全补丁的情况下暴露漏洞通常是违反安全社区规范的。ZecOps表示,他们提前发布了研究报告,因为仅是zeroday不足以感染手机,测试版中已经提到了漏洞,而且该公司认为有六个组织受到了攻击

为了在苹果发布通用可用补丁之前防止攻击,用户可以安装beta 13.4.5或使用Gmail或Outlook等替代电子邮件应用。苹果公司代表没有回复要求对本文置评的电子邮件。